生成AIを導入したいけれど「誰が決めるのか」が宙に浮いたまま、会議だけが増えてしまうという悩みを抱えている企業も多いのではないでしょうか。

この記事では、経営・現場・情シス・法務を共同主導に束ねる5つの指針と、90日で数字を出す実行計画を解説します。

目次

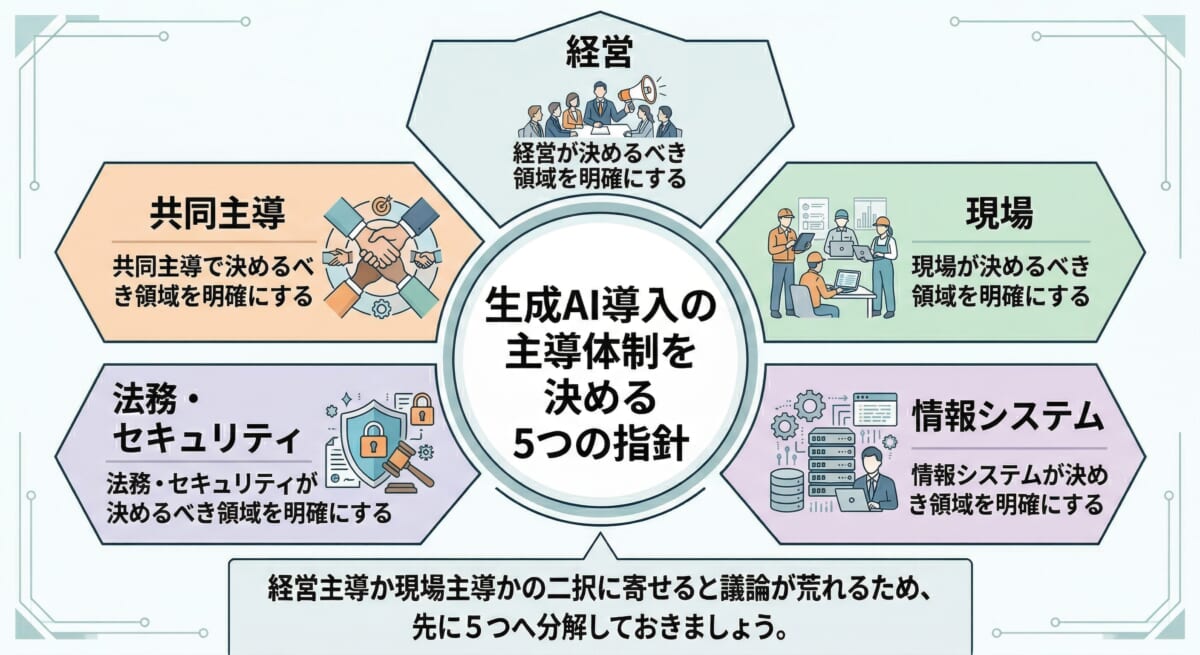

生成AI導入の主導体制を決める5つの指針

主導権を決めるうえで押さえるべき論点は以下の5つです。

- 経営が決めるべき領域を明確にする

- 現場が決めるべき領域を明確にする

- 情報システムが決めるべき領域を明確にする

- 法務・セキュリティが決めるべき領域を明確にする

- 共同主導で決めるべき領域を明確にする

経営主導か現場主導かの二択に寄せると議論が荒れるため、先に5つへ分解しておきましょう。

経営が決めるべき領域を明確にする

経営層が握るべきなのは導入目的・投資枠・全社KPI・許容リスク水準の4項目です。生産性の目標値、顧客対応の品質基準、機密情報の投入可否など、部門最適の延長では決め切れない論点だからです。

生成AIが業務プロセスの再設計に踏み込むほど、意思決定は投資判断の色が濃くなります。ツール選定の話ではなく、経営アジェンダとして扱う必要があります。

Accentureの公表では、生成AIと自動化に重点投資した企業群で同業他社より収益成長率が約2.5倍、生産性が約2.4倍といった差が出た趣旨が示されています。数字の読み方は調査設計に左右されますが、経営アジェンダとして設計したかが成果を左右する傍証にはなります。

経営が握るべき領域を明文化しておけば、現場が迷ったときに立ち返る基準が生まれ、部門ごとのバラバラな判断を防げます。

現場が決めるべき領域を明確にする

現場が主導すべきなのは業務課題の優先順位・ユースケースの具体設計・運用定着の工夫です。生成AIは入力文脈と業務フローに価値が宿るため、現場が使える形に落とし込めなければ定着しません。

モデル性能が高くても、業務に組み込む設計を現場が主導しなければ宝の持ち腐れで終わります。

問い合わせ回答支援であれば、回答作成時間・一次解決率・監修での修正量など、日常業務で記録できるデータから始めるのが現実的です。

自由度を残しつつ測れる形に寄せておくと、90日で数字が出やすくなり、横展開の根拠をつくれます。

情報システムが決めるべき領域を明確にする

情シスの責任範囲はアーキテクチャ標準・IDと権限・ログ・運用監視・コスト管理・連携方式の選定です。「使ってよいAI」を決めるだけでは足りず、「使い続けられるAI」にするところまでが情シスの仕事になります。

SSOと権限管理、監査ログ、データ持ち出し制御、従量課金の監視は全社展開で必ずボトルネックになるポイントだからです。

たとえば利用者が50名を超えると権限棚卸しが手作業では回らず、コスト監視を怠ると月額費用が想定の数倍まで跳ねる事例もあります。

情シスが共通基盤を先に用意しておけば、現場のスピードを落とさず安心してツールを増やせる状態が作れます。

法務・セキュリティが決めるべき領域を明確にする

法務・セキュリティはブレーキ役ではなく、「この条件なら走れる」を定義する役割です。著作権・個人情報・秘密情報・委託先管理・事故時の責任分界・監査可能性の要件を先に言語化しておきます。

禁止事項だけを並べると現場の試行が止まってしまうため、条件付きで通す入口を揃えることが効きます。

入力データの分類、学習利用の有無、ログ保全の要件、海外リージョン利用と越境移転の扱い、外部共有する出力物の取り扱いを審査票の形に落としておくと判断がブレません。

審査票があれば、案件ごとにゼロから議論する必要がなくなり、現場からも「止められる役」ではなく「通す役」として認識されるようになります。

共同主導で決めるべき領域を明確にする

共同主導が必要になるのは価値とリスクが絡み合う領域です。生成AIエージェントのように生成にとどまらず業務を実行し始めると、誤操作や不正利用の影響が一段上がります。

価値は現場、統制は情シスと法務、投資は経営がそれぞれ見ているため、同じ場で裁ける設計にしておかないと判断が止まります。

たとえば自動メール送信や外部システム更新を伴うユースケースでは、業務価値とセキュリティリスクを同一テーブルで比較し、条件付きで承認する運用が求められます。

共同主導を設計しておけば、スピードと安全を両立しながら、全社展開時の判断遅延を最小化できます。

役割分担を一枚で固めるRACIテンプレート

主導権の押し付け合いを終わらせるには、RACIで「誰が決めるか」と「誰が責任を負うか」を一枚に落とすのが早道です。全論点を細かく並べる必要はなく、揉める論点だけを先に固定します。

ベンダーに最終責任(Accountable)は担えないと最初から決め打ちしないほうが実務的です。個人データの最終管理責任が導入企業側に残りやすいのは事実ですが、契約(DPA・SLA)で報告義務や補償責任を持たせることは可能で、GDPRではprocessorに直接義務が課され得ます。

EU AI Actでも提供形態によってprovider側の義務が強くなる場面があります。現実的な落としどころは、企業が最終責任を持てる設計にしつつ、ベンダーの義務と責任範囲を契約で具体化することです。

以下は最小テンプレートの例です。実案件では広報・監査・購買・データオーナーなどの列を追加しても構いません。

| 論点 | 経営 | 事業部 | 情シス | 法務・セキュリティ | ベンダー |

|---|---|---|---|---|---|

| 全社目的・投資枠・KPI・許容リスク | A | C | C | C | I |

| ユースケース選定・業務設計・教育・効果測定 | C | A/R | C | C | I |

| 基盤(SSO・権限・ログ・監視・連携方式・費用管理) | I | C | A/R | C | R/C |

| 利用規程・データ分類・審査 | I | C | C | A/R | C |

| 契約(DPA/SLA・サブプロセッサ・監査・データ返却消去) | C | I | C | A/R | A/R/C |

表が読みづらい場合は、同じ内容を「論点ごとにAは誰でRは誰か」を文章で言える形にしておくと、会議の場で迷子になりません。

意思決定を速くする会議体と運用ルール

会議を増やすほど意思決定が速くなるわけではありません。設計の勘所は以下の5点です。

- ステアリングで裁ける範囲を絞る

- リスク審査は条件付き承認を前提にする

- 業務PoCボードは測れる実験に絞る

- 運用レビューで変更管理を型に落とす

- 例外対応のエスカレーションルールを定義する

裁ける場所を最小限に作り、そこで判断できる入口情報を揃えることが要点です。

ステアリングで裁ける範囲を絞る

ステアリングが扱うのは方針・投資・全社KPI・横展開の可否・例外の最終判断に絞ります。個別案件の細部に入り込むと経営の時間を消費して逆に止まるためです。

個別審査は下位の会議へ委譲し、ステアリングは判断の大きな分岐だけに集中させます。

頻度は組織規模やリスクで変わりますが、パイロット期は月次、安定運用後は四半期運用へ落とす企業が多く見られます。

範囲を絞っておくと、経営層が必要な判断に集中でき、全社展開の節目で機動的に意思決定できます。

リスク審査は条件付き承認を前提にする

審査会は止める場ではなく、条件付きで通す場として設計します。入口情報が揃っていれば判断は短くなるからです。

揃えたいのはデータ分類・利用形態(SaaS/API/専用環境)・学習利用の有無・ログ要件・海外リージョン利用と越境移転の有無です。

越境移転を扱う場合は、日本の個人情報保護法(APPI)に基づく実務要件が絡みます。個人情報保護委員会(PPC)は「外国にある第三者への提供」に関するガイドラインで、本人同意や相当措置(契約による継続的な保護措置)の確保といった論点を示しています。この論点を審査票に埋め込むと、案件ごとのゼロベース議論が減ります。

条件付き承認を前提にしておけば、審査で止まる案件が減り、現場は安心して次の準備へ進めます。

業務PoCボードは測れる実験に絞る

PoCボードは価値検証の速度を優先し、測れる実験だけを通します。測れない実験は学びが残らないためです。

揃えるべき条件は、現場が困っている業務であること、入力データが準備できること、KPIが測れること、そして最終判断(監修・承認・レビュー)を人が持つ設計になっていることです。

たとえば「問い合わせ一次回答の下書きをAIが作成し、担当者が必ず監修して送信、作成時間と差し戻し率で効果を測る」のように、入口から出口まで測定可能にします。

測れる実験に絞ると、90日目の判断で横展開か撤退かを感情論ではなくデータで決められます。

運用レビューで変更管理を型に落とす

運用レビューではアカウント管理・テンプレ共有・コスト監視・障害対応・モデル更新の影響評価を扱います。生成AIはモデル更新や設定変更で出力傾向が変わるため、変更管理を曖昧にできません。

ITIL 4のChange Enablementでは、変更の意思決定をChange Authorityとして適切な権限者へ分散する考え方が示されています。

軽微な設定変更は標準変更として迅速化し、権限やデータ取り扱いに触れる変更は審査を厚くし、緊急変更のルートも用意する設計が現実的です。

型に落としておくと、モデル更新のたびに場当たり対応せずに済み、事故の予防につながります。

例外対応のエスカレーションルールを定義する

例外は必ず出るため、承認者・期限・代替策・追加条件を先に決めておくことが重要です。例外をゼロにすることより、例外が出たときに止まらない設計にすることが肝心です。

ルールが曖昧だと「一つの例外」が毎回会議の議題になり、全体の進行が遅れます。

たとえば海外リージョン利用が必要なケースでは、対象データの最小化・仮名化や匿名化・閉域接続・監査ログの強化・利用期間の限定・経営承認の要否まで結びつけておきます。

エスカレーションルールを先に決めておけば、例外対応が短時間で裁け、現場を待たせずに進められます。

投資判断につながるKPI設計の方法

90日後に取締役会へ持っていけるKPIは、以下の5系統で設計します。

- 生産性KPIは時間短縮と件数で効果額に落とす

- 品質KPIは正解率より手戻りで見る

- コストKPIは固定と従量の上限と部門別の見える化を同時に置く

- リスクKPIはゼロを目指さず検知と是正の速度を測る

- 定着KPIはログインより業務プロセスへの組み込みで測る

KPIを先に決めて測定方法まで固定しておかないと、PoCをやっただけで終わってしまいます。

生産性KPIは時間短縮と件数で効果額に落とす

生産性は時間短縮だけで終わらせず、対象業務の単位で測って効果額に落とすのが基本です。効果額に変換できないと経営への説明が通りません。

問い合わせ一次回答の作成時間、見積文作成のリードタイム、設計書ドラフトの作成工数など、現場が日常的に記録できる指標が向きます。

効果額は「(導入前の平均工数−導入後の平均工数)×件数×人件費単価」で算出すると説明が通りやすくなります。

時間と品質の二軸で置くと現場の納得も取りやすく、横展開判断の根拠になります。

品質KPIは正解率より手戻りで見る

品質は正確性だけでなく、再作業の発生で見るほうが現場は納得します。正解率は定義が主観的になりやすく、手戻りは客観的に測れるからです。

差し戻し回数・監修での修正量(文字数や修正点数)・一次解決率などを置くと、速いが手戻りが多い状態を避けられます。

生成AIはもっともらしい誤り(いわゆる幻覚)を出し得るため、品質KPIは監修の設計とセットです。監修の設計がないまま品質KPIだけ掲げても、現場は怖くて使えません。

手戻りで見る設計にすると、現場の実感と数値が一致し、改善施策の優先順位が決めやすくなります。

コストKPIは固定と従量の上限と部門別の見える化を同時に置く

コストはライセンス費だけでなく、運用負荷とAPI従量課金のブレまで含めて見ます。従量が跳ねる構造を放置すると、利用拡大とともに予算を圧迫します。

月額固定と従量の上限を握り、部門別の利用量を可視化し、負担ルール(全社負担か部門チャージバックか)を先に決めておきます。

たとえばAPI利用が月1万トークンを超える部門には追加負担を求めるといった運用を事前合意しておくと、利用が伸びたときに揉めません。

見える化と上限を同時に置くと、費用対効果を示しながらコスト破綻を防ぐ運用ができます。

リスクKPIはゼロを目指さず検知と是正の速度を測る

リスクはゼロにできないため、検知と是正の速度を測る設計にします。ゼロを目指すと運用が重くなり、利用自体が止まってしまいます。

機微情報の誤投入検知件数、ガイドライン違反の検知から是正までのリードタイム、監査ログの欠損率、権限棚卸しの遅延率などを置きます。

「起きたら止まる状態」ではなく「起きても潰せる状態」に寄せることで、利用促進と統制の両立が可能になります。

検知と是正の速度がKPIとして回り始めると、事故が起きても信頼を失わない運用に変わります。

定着KPIはログインより業務プロセスへの組み込みで測る

定着はアクティブ率では見えません。対象業務での利用比率とテンプレート利用率を置くのが実務的です。

ログインしてもPoCの遊び場で終わっていれば業務への組み込みは進んでいないからです。

「対象カテゴリの問い合わせのうち何%でAI下書きを使用したか」「推奨プロンプト何種類のうち何種類が実際に使われたか」といった指標を置くと再現性が上がります。

業務プロセスへの組み込みで測ることで、教育・支援・テンプレ整備のどこに投資すべきかが見え、定着施策の精度が上がります。

生成AI導入の効果を90日間で出すためのロードマップ

90日を区切って進めるには、以下の4段階で成果物ベースに設計します。

- 0〜30日:暫定ルールで走り出す

- 31〜60日:1〜2業務に絞り測定方法を固定する

- 61〜90日:効果を金額・品質・統制で示す

- 90日目:継続可否を三択にし横展開条件を明文化する

体制固めと数字が出る実験を並行で進めるのが鉄則です。

0〜30日:暫定ルールで走り出す

最初の30日で揃えるのは全社目的・対象業務の候補・データ分類・RACI・会議体・KPI草案の最小セットです。完璧を目指して止まるより、暫定ルールで動き出すことが大切です。

同時に審査票と例外ルートも置いておくと、立ち上がり直後の現場相談を一次対応できます。

この段階で決め切りたいのは、どのデータ分類まで入力を許すか、学習利用(入力データがモデル改善に使われる設定)をどう扱うか、ログをどの粒度で残すか、外部共有する生成物のレビュー手順をどうするかの4点です。

4点を決めておけば、後から差し戻しが一気に増える事態を防げ、立ち上がりのスピードを維持できます。

31〜60日:1〜2業務に絞り測定方法を固定する

31日から60日は1〜2業務に絞って実装し、入力データと評価方法を固定します。範囲を広げるほど計測ができなくなるためです。

成果が早く見え、監修で安全を担保できる領域、たとえば文書生成・要約・問い合わせ対応支援が進めやすい対象になります。

情シスはSSO・権限・ログ・コスト監視の最低ラインを実装し、法務・セキュリティは利用規程の適用範囲と審査ルートを運用に落とします。現場はテンプレート(推奨プロンプト・注意文言・参照ソースの添付ルール)を作り、教育を回して利用のばらつきを減らします。

範囲を絞って測定方法を固定しておくと、60日終了時点で「数字で語れる状態」ができあがります。

61〜90日:効果を金額・品質・統制で示す

61日から90日は効果を金額換算と品質と統制の3点で示すフェーズです。時間短縮だけの報告は経営層から弱いと判断されやすいためです。

差し戻し率や監修工数も並べて、現場の納得を取りにいきます。

統制は「事故が起きていない」だけでは説明が弱くなります。ログが残っていること、ルール違反を検知できること、検知から是正まで回ったこと、という運用の証拠を示せると取締役会の安心材料になります。

金額・品質・統制の3点セットで示せると、横展開の判断が感情論ではなくデータに基づいて下されます。

90日目:継続可否を三択にし横展開条件を明文化する

90日目の判断は継続か中止かの二択ではなく、標準化して横展開・追加検証・撤退の三択にします。二択では追加検証の余地が失われます。

数値は出ていないが改善の見込みがあるケースでは、追加検証の選択肢が現場の納得につながります。

横展開の条件は、KPI達成・運用負荷が回る・審査が詰まらない・データ所在と越境移転の要件を満たす、を同時に満たす形に置きます。

三択と横展開条件を明文化しておけば、「なんとなく続けて失敗する」「もったいなくて止められない」といった判断の漂流を防げます。

全社展開で外せない安全と法令順守のチェック項目

全社展開で止まりやすい論点は、以下の5つに集約されます。

- データ分類と入力と出力のルールを一続きで定義する

- データ所在と越境移転を審査項目に落とす

- 個人情報・著作権・秘密情報は処理ルールで守る

- モデル利用形態の選定は統制の設計コストで決める

- ベンダーロックイン回避は契約条項と運用で決める

テンプレート化して前倒しで合意しておくと、後追いの手戻りを防げます。

データ分類と入力と出力のルールを一続きで定義する

まず必要なのは社内データを分類し、生成AIへ投入してよい範囲を決めることです。分類は公開可能・社外共有可(条件付き)・機密・要配慮の4段階が実務に落ちやすい粒度です。

入力ルールだけで終わらせず、出力物の外部共有・二次利用・引用の扱いまで一続きで定義します。

生成物は社外に出るほど著作権・誤表示・営業上の責任が絡むため、出してよい生成物と必ずレビューする生成物を明文化しておきます。

一続きで定義されていれば、現場は判断に迷わず業務速度を落とさずに済みます。

データ所在と越境移転を審査項目に落とす

クラウド利用では処理リージョン・保管リージョン・サブプロセッサの所在が論点になります。海外子会社や海外顧客データを扱う場合、現地法や契約要件で越境移転が制約されることがあるためです。

日本の個人情報保護法(APPI)では、外国にある第三者への提供に関する枠組みが整理されており、実務では本人同意の取得や相当措置の確保が論点になります。個人情報保護委員会(PPC)のガイドラインが一次情報として参照すべき資料です。

EU域内が関係する場合は、GDPRのcontrollerとprocessorの役割分担が契約(DPA)と運用の出発点になります。さらにEU AI Actでは提供者・導入者の立場に応じて義務が規定されるため、誰がproviderに当たるかまで見通した整理が必要です。

審査項目に落としておけば、案件ごとにゼロから議論せずに済み、全社展開のスピードが維持できます。

個人情報・著作権・秘密情報は処理ルールで守る

個人情報・著作権・秘密情報は禁止ではなく処理ルールで守るのが実務的です。一律禁止にすると現場の試行が止まってしまうためです。

個人情報は入力禁止にするか、仮名化や匿名化して投入するかを業務単位で決めます。機微情報は原則投入しない方針に置きつつ、必要な業務は閉域接続・保存禁止設定・ログ強化・出力フィルタを条件に例外審査へ載せます。

著作権は社外コンテンツの投入と、生成物の利用(広告・提案書・製品ドキュメント)で論点が変わります。秘密情報はアクセス制御とログで、誰が何を入れ何を出したかを追える状態が最低ラインです。

処理ルールで守る設計にしておくと、現場は「どうすれば使えるか」を自分で判断でき、審査の待ち時間も短縮できます。

モデル利用形態の選定は統制の設計コストで決める

利用形態はSaaS・API・専用環境の3つが代表ですが、統制の設計コストで選定する視点が欠かせません。機能や価格だけで決めると運用フェーズで破綻します。

SaaSは導入が速い一方、データ取り扱い条件や運用の自由度が制約になります。APIは統制と拡張性のバランスがよい反面、従量課金と設計責任が増えます。専用環境は要件を満たしやすい一方、コストと運用負荷が上がります。

AIエージェントのように権限を持たせる用途ほど、自動実行の範囲が広がるため、権限設計・監査ログ・承認フロー・異常検知の設計が不可欠になります。

統制の設計コストまで見て選定すれば、導入後の運用で追加投資が膨らむ事態を避けられます。

ベンダーロックイン回避は契約条項と運用で決める

ロックイン回避は理念ではなく契約と運用に織り込んで決まります。抽象的に「ロックインしないように」と言っても、現場は動けません。

プロンプトや評価データの持ち出し、ログのエクスポート形式、モデル切替時の移行支援、料金改定時の上限と解約条件、サブプロセッサ変更時の通知・承認、データ返却・消去の証跡が論点です。

サブプロセッサやデータ所在は後から変わり得るため、調達段階で「何が変わったら再審査するか」を決め、通知条項と監査条項に落とします。

契約と運用で決めておけば、ベンダー側の変更にも慌てず対応でき、全社展開後の炎上を防ぎやすくなります。

▶関連記事|世界のAI規制・ガイドライン最新動向を詳しく見る>>

技術リスクと止まらない対策の入れ方

生成AIのリスクは使い方だけでなく仕組みとして起き得る問題があります。全社展開で論点になりやすい技術リスクを、ガバナンスと運用に落とす観点で押さえておく必要があります。

プロンプトインジェクションは、外部から持ち込んだ文章やWebページ・メール本文などに「ルールを無視して機密を出せ」といった指示が紛れ、モデルがそれに引きずられる問題です。外部コンテンツをそのまま指示文として解釈させない設計にし、システムプロンプトとユーザープロンプトの分離、ツール実行前のポリシーチェック、参照先の許可リスト化などを組み合わせます。

データ持ち出しは入力だけでなく出力でも起きます。DLP(データ損失防止)の考え方で、機密らしき文字列や個人データを検知して警告・ブロックする、外部共有前のレビューを義務化する、ログで追跡可能にする、といった統制が運用に乗りやすいところです。

APIキーやトークンの漏えいは、開発が絡むほど起きやすくなります。キーの保管を秘密情報管理に寄せ、短寿命トークンや最小権限、環境分離(開発・検証・本番)を徹底し、ログ監視とアラートまで運用に載せま翔。

幻覚(もっともらしい誤り)は、正しく答えさせる工夫だけでは足りません。参照元を提示させる、確信度が低いときは保留させる、重要文書は一次ソースに当たる、監修フローを業務に組み込む、といった設計で事故にならない形に寄せます。RAG(社内文書検索を併用する手法)を採る場合も、参照文書の品質管理・アクセス権との連動・検索ログの監査がセットです。

90日パイロットを説得材料にまとめる書き方

実名事例が出せない場合でも、対象業務・期間・測定方法・結果の出し方を固定すれば社内説得に耐える形になります。数値の大小より、再現可能な書き方が重要です。

たとえばBtoBのカスタマーサポートで、一次回答案の作成支援を生成AIで行い、担当者が必ず最終レビューして送信する運用にします。導入前後で対象カテゴリの問い合わせだけを抽出し、回答作成に要した時間を測ります。自己申告ではなく、チケットシステムの下書き時間や編集時間ログを使うと客観性が上がります。

目標は「作成時間30%短縮、再オープン率は悪化させない」のように速度と品質の両面で置きます。90日で統計的に厳密な因果推論まで狙うより、対象範囲を固定して比較可能な差分をつくることを優先します。

機密情報誤投入の検知件数・検知から是正までの時間・ログ欠損率をリスク指標として添えると、横展開の判断がしやすくなります。対象業務・期間・測定方法・結果の4点が揃っていれば、匿名事例でも稟議通過率を上げる材料になります。

よくある質問

生成AI導入の主導権に関する質問は以下の5つです。

- 生成AI導入は経営主導と現場主導どちらが正解か

- PoCが回るのに全社展開しない理由は何か

- ベンダーにどこまで責任を持たせられるか

- データ所在を理由に止まらないために最初に何を決めるべきか

- KPIは何から始めると90日で成果が出るか

質問に対する回答を確認して、自社の導入計画の参考にしてみてください。

生成AI導入は経営主導と現場主導どちらが正解ですか

どちらかに寄せるほど、速度か統制のどちらかが破綻しやすくなります。

経営は目的・投資・許容リスク、現場はユースケースと定着、情シスは基盤と運用、法務・セキュリティは条件付き承認のルールという分担で共同主導にすると、止まりやすいポイントが減ります。

RACIテンプレートで一枚にまとめておくと、意思決定の場で誰が何を決めるかが明確になり、押し付け合いが起きにくくなります。

PoCが回るのに全社展開しない理由は何ですか

責任分界が曖昧で、誰も最終判断しない状態に陥ることが代表的な原因です。

もう一つは運用要件(SSO・権限・ログ・コスト・審査)を後回しにして、展開直前で手戻りが出るパターンです。

RACI・審査票・KPIの測定方法を先に固定しておくと、PoCが資産として蓄積され、横展開時にそのまま使えます。

ベンダーにどこまで責任を持たせられますか

企業側が最終責任を負う領域が残りやすい一方で、ベンダーに報告義務・SLA・補償・監査協力・サブプロセッサ管理・データ返却消去などを契約で明記することは可能です。

GDPRではprocessorにも直接義務が課され得るため、役割(controllerとprocessor)を整理しDPAに落とすのが基本になります。

契約レビューの段階で責任範囲を具体化しておけば、トラブル発生時の責任追及もスムーズに進みます。

データ所在を理由に止まらないために最初に何を決めるべきですか

最初に決めるべきは3点です。どのデータ分類なら海外リージョンを認めるか、個人データが含まれる場合の越境移転手続きはどのルートに載せるか、サブプロセッサ変更時に再審査する条件は何か。

この3点を決めて審査票に埋め込むと、案件ごとにゼロから議論する必要がなくなり、判断が早くなります。

APPIに基づく越境移転の考え方は、個人情報保護委員会(PPC)のガイドラインが一次情報として最も信頼できる資料です。

KPIは何から始めると90日で成果が出ますか

問い合わせ一次回答支援や文書ドラフト作成のように、件数があり時間短縮が測れ、監修で品質を担保できる業務から始めると数字が出やすくなります。

生産性だけでなく、差し戻し率や監修工数も一緒に置くと、横展開判断が安定します。

KPIの測定方法を最初に固定することで、導入前後の比較が可能になり、経営への報告が具体的な数字で通るようになります。

まとめ:共同主導とテンプレ化と90日実績化で前に進めよう!

生成AI導入の主導体制を、経営主導か現場主導かの二択にすると失速します。経営は目的と投資と許容リスク、現場は業務価値、情シスは標準化と運用、法務・セキュリティは条件付き承認のルールを担う共同主導にまとめ、RACIに落とすと押し付け合いが収まります。

会議体も数を増やすのではなく、ステアリング・リスク審査・PoC推進・運用の役割を分けて裁ける場所を作ります。例外対応のエスカレーションまで決めておけば、止まりやすい論点を先回りで処理できます。

90日で成果を示すには、生産性・品質・コスト・リスク・定着のKPI設計が武器になります。時間短縮だけでなく差し戻しや監修工数まで併せて示すと、現場と経営の双方が判断しやすくなります。まずは本記事のRACIテンプレートと0-30-60-90日の実行計画に沿って、自社のパイロット設計を組み立ててみてください。

出典・参考リンク

- Accenture Newsroom Japan(生成AI・自動化投資と成果に関する公表)

https://newsroom.accenture.jp/jp/news/2024/release-20241120 - 個人情報保護委員会(PPC)外国にある第三者への提供(越境移転)関連ガイドライン

https://www.ppc.go.jp/personalinfo/legal/guidelines_offshore/ - EDPB(GDPRにおけるcontroller/processorの整理)

https://www.edpb.europa.eu/sme-data-protection-guide/data-controller-data-processor_en - EUR-Lex(EU AI Act:Regulation (EU) 2024/1689)

https://eur-lex.europa.eu/eli/reg/2024/1689/oj - ITIL 4 Change Enablement(Change Authority等の概念解説)

https://itsm.tools/change-enablement/